Merge branch 'feather/BEECL-3636/df-docs-v1' into 'main'

feather/BEECL-3636/df-docs-v1 See merge request common/vega/beecloud-docs!2

This commit is contained in:

@@ -95,10 +95,10 @@ export default defineConfig({

|

|||||||

text: 'Документация',

|

text: 'Документация',

|

||||||

link: '/guide/',

|

link: '/guide/',

|

||||||

},

|

},

|

||||||

{

|

// {

|

||||||

text: 'Wiki-DF',

|

// text: 'Wiki-DF',

|

||||||

link: '/wikidf/',

|

// link: '/wikidf/',

|

||||||

},

|

// },

|

||||||

{

|

{

|

||||||

text: 'Terraform',

|

text: 'Terraform',

|

||||||

link: '/terraform/',

|

link: '/terraform/',

|

||||||

@@ -189,15 +189,83 @@ export default defineConfig({

|

|||||||

{ text: 'Участники проекта', link: '/guide/admin/users.md' },

|

{ text: 'Участники проекта', link: '/guide/admin/users.md' },

|

||||||

]

|

]

|

||||||

},

|

},

|

||||||

],

|

|

||||||

'/wikidf/': [

|

|

||||||

{

|

{

|

||||||

text: 'Wiki-DF',

|

text: 'Wiki DF',

|

||||||

|

collapsed: true,

|

||||||

items: [

|

items: [

|

||||||

{ text: 'Wiki', link: '/wikidf/wiki.md' },

|

{

|

||||||

|

text: 'Cертификаты и лицензии beeline cloud',

|

||||||

|

collapsed: true,

|

||||||

|

items: [

|

||||||

|

{ text: 'Лицензии', link: '/guide/wikidf/01-lic-sert/lic.md' },

|

||||||

|

{ text: 'Cертификаты', link: '/guide/wikidf/01-lic-sert/sert.md' },

|

||||||

|

]

|

||||||

|

},

|

||||||

|

{ text: 'База знаний beeline cloud', link: '/guide/wikidf/02-kb/02-kb-overview.md' },

|

||||||

|

{

|

||||||

|

text: 'Инфраструктурные сервисы',

|

||||||

|

collapsed: true,

|

||||||

|

items: [

|

||||||

|

{ text: 'Инфраструктурные сервисы - Обзор', link: '/guide/wikidf/03-iaas/03-0-iaas-overview.md' },

|

||||||

|

{

|

||||||

|

text: 'BeeCloud Stack',

|

||||||

|

collapsed: true,

|

||||||

|

items: [

|

||||||

|

{ text: 'BeeCloud Stack - Обзор сервиса', link: '/guide/wikidf/03-iaas/03-1-stack/03-1-0-stack-overview.md' },

|

||||||

|

{ text: '1. Архитектура сервиса', link: '/guide/wikidf/03-iaas/03-1-stack/03-1-1.md' },

|

||||||

|

{ text: '2. Роли и авторизация', link: '/guide/wikidf/03-iaas/03-1-stack/03-1-2.md' },

|

||||||

|

{

|

||||||

|

text: '3. Инструкция',

|

||||||

|

collapsed: true,

|

||||||

|

items: [

|

||||||

|

{

|

||||||

|

text: 'Вычисления',

|

||||||

|

collapsed: true,

|

||||||

|

items: [

|

||||||

|

{ text: 'A. Создание ВМ', link: '/guide/wikidf/03-iaas/03-1-stack/03-1-3/03-1-3-1/03-1-3-1-a.md' },

|

||||||

|

{ text: 'B. Старт, стоп и рестарт ВМ', link: '/guide/wikidf/03-iaas/03-1-stack/03-1-3/03-1-3-1/03-1-3-1-b.md' },

|

||||||

|

{ text: 'C. Модификация ВМ', link: '/guide/wikidf/03-iaas/03-1-stack/03-1-3/03-1-3-1/03-1-3-1-c.md' },

|

||||||

|

{ text: 'D. Создание, удаление и откат к снимку ВМ', link: '/guide/wikidf/03-iaas/03-1-stack/03-1-3/03-1-3-1/03-1-3-1-d.md' },

|

||||||

|

{ text: 'E. Доступ к консоли ВМ', link: '/guide/wikidf/03-iaas/03-1-stack/03-1-3/03-1-3-1/03-1-3-1-e.md' },

|

||||||

|

{ text: 'F. Использование носителя для восстановления ВМ', link: '/guide/wikidf/03-iaas/03-1-stack/03-1-3/03-1-3-1/03-1-3-1-f.md' },

|

||||||

|

{ text: 'G. Удаление ВМ', link: '/guide/wikidf/03-iaas/03-1-stack/03-1-3/03-1-3-1/03-1-3-1-g.md' },

|

||||||

|

{ text: 'H. Cдувание ОЗУ гостевой ОС ВМ', link: '/guide/wikidf/03-iaas/03-1-stack/03-1-3/03-1-3-1/03-1-3-1-h.md' },

|

||||||

|

{ text: 'I. Просмотр истории ВМ', link: '/guide/wikidf/03-iaas/03-1-stack/03-1-3/03-1-3-1/03-1-3-1-i.md' },

|

||||||

|

]

|

||||||

|

},

|

||||||

|

{

|

||||||

|

text: 'Программно-определяемый маршрутизатор (Edge)',

|

||||||

|

collapsed: true,

|

||||||

|

items: [

|

||||||

|

{ text: 'Edge - Обзор', link: '/guide/wikidf/03-iaas/03-1-stack/03-1-3/03-1-3-2/03-1-3-2-0-overview.md' },

|

||||||

|

{ text: 'A. Создание роутера', link: '/guide/wikidf/03-iaas/03-1-stack/03-1-3/03-1-3-2/03-1-3-2-a.md' },

|

||||||

|

{ text: 'B. Удаление роутера', link: '/guide/wikidf/03-iaas/03-1-stack/03-1-3/03-1-3-2/03-1-3-2-b.md' },

|

||||||

|

{ text: 'C. Старт, стоп и рестарт роутера', link: '/guide/wikidf/03-iaas/03-1-stack/03-1-3/03-1-3-2/03-1-3-2-c.md' },

|

||||||

|

{ text: 'D. Добавление правил фаервола', link: '/guide/wikidf/03-iaas/03-1-stack/03-1-3/03-1-3-2/03-1-3-2-d.md' },

|

||||||

|

{ text: 'E. Удаление правил фаервола', link: '/guide/wikidf/03-iaas/03-1-stack/03-1-3/03-1-3-2/03-1-3-2-e.md' },

|

||||||

|

{ text: 'F. Добавление правил NAT', link: '/guide/wikidf/03-iaas/03-1-stack/03-1-3/03-1-3-2/03-1-3-2-f.md' },

|

||||||

|

{ text: 'G. Добавление виртуального сетевого порта', link: '/guide/wikidf/03-iaas/03-1-stack/03-1-3/03-1-3-2/03-1-3-2-g.md' },

|

||||||

|

{ text: 'H. Получение отчета о работе маршрутизатора', link: '/guide/wikidf/03-iaas/03-1-stack/03-1-3/03-1-3-2/03-1-3-2-h.md' },

|

||||||

|

]

|

||||||

|

},

|

||||||

|

{

|

||||||

|

text: 'Сети',

|

||||||

|

collapsed: true,

|

||||||

|

items: [

|

||||||

|

{ text: 'Сети - Обзор', link: '/guide/wikidf/03-iaas/03-1-stack/03-1-3/03-1-3-3/03-1-3-3-0-overview.md' },

|

||||||

|

{ text: 'A. Создание изолированных виртуальных сетей', link: '/guide/wikidf/03-iaas/03-1-stack/03-1-3/03-1-3-3/03-1-3-3-a.md' },

|

||||||

|

{ text: 'B. Удаление изолированных виртуальных сетей', link: '/guide/wikidf/03-iaas/03-1-stack/03-1-3/03-1-3-3/03-1-3-3-b.md' },

|

||||||

|

{ text: 'C. Функциональность пула IP-адресов', link: '/guide/wikidf/03-iaas/03-1-stack/03-1-3/03-1-3-3/03-1-3-3-c.md' },

|

||||||

|

]

|

||||||

|

},

|

||||||

|

]

|

||||||

|

},

|

||||||

|

]

|

||||||

|

},

|

||||||

|

]

|

||||||

|

},

|

||||||

]

|

]

|

||||||

},

|

},

|

||||||

|

|

||||||

],

|

],

|

||||||

'/terraform/': [

|

'/terraform/': [

|

||||||

{

|

{

|

||||||

|

|||||||

@@ -0,0 +1,33 @@

|

|||||||

|

## Лицензии

|

||||||

|

|

||||||

|

### Лицензия Роскомнадзора на оказание телематических услуг связи

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

### Лицензия Роскомнадзора на оказание услуг связи по передаче данных

|

||||||

|

|

||||||

|

Услуги связи по передаче данных, за исключением услуг связи по передаче данных для целей передачи голосовой информации.

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

### Лицензия Роскомнадзора на оказание услуг связи по предоставлению каналов связи

|

||||||

|

|

||||||

|

Услуги связи по передаче данных, за исключением услуг связи по передаче данных для целей передачи голосовой информации.

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

### Лицензия ФСТЭК России на деятельность по технической защите конфиденциальной информации

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

### Лицензия ФСБ России на деятельность по разработке, производству, распространению шифровальных (криптографических) средств

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

@@ -0,0 +1,55 @@

|

|||||||

|

## Сертификаты и аттестаты

|

||||||

|

|

||||||

|

### Аттестат соответствия требованиям безопасности информации, предъявляемым к информационным системам персональных данных (УЗ-1)

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

### Аттестат соответствия требованиям безопасности информации, предъявляемым к информационным системам персональных данных, к государственным информационным системам и к информационным системам общего пользования (УЗ-1, К1, 1Г, ИСОП II)

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

### Аттестат соответствия требованиям безопасности информации, предъявляемым к информационным системам персональных данных и к государственным информационным системам (УЗ-1, К1, 1Г)

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

### Соответствие требованиям ГОСТ Р 57580.1-2017

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

### Соответствие требованиям Payment Card Industry Data Standard 4.0.1

|

||||||

|

|

||||||

|

Сертификат подтверждает соответствие "Датафорт" требованиям Payment Card Industry Data Standard 4.0.1 для предоставления различных сервисов в рамках услуг хостинга.

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

### Соответствие системы менеджмента качества требованиям ISO/IEC 9001:2015

|

||||||

|

|

||||||

|

Сертификат подтверждает, что система менеджмента качества "Датафорт" соответствует требованиям ISO/IEC 9001:2015.

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

### Соответствие требованиям ISO/IEC 20000-1:2018

|

||||||

|

|

||||||

|

Сертификат подтверждает, что система менеджмента услуг в информационных технологиях DataFort соответствует требованиям ISO/IEC 20000-1:2018.

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

### Соответствие требованиям ISO/IEC 27001:2013

|

||||||

|

|

||||||

|

Сертификат подтверждает, что система управления информационной безопасностью DataFort соответствует требованиям ISO/IEC 27001:2013.

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

### Соответствие требованиям ISO/IEC 27017:2015

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

### Соответствие требованиям ISO/IEC 27018:2019

|

||||||

|

|

||||||

|

|

||||||

@@ -0,0 +1,36 @@

|

|||||||

|

# База знаний beeline cloud

|

||||||

|

|

||||||

|

## О beeline cloud

|

||||||

|

|

||||||

|

Beeline cloud — российский облачный провайдер с надежными дата-центрами уровня Tier III и выделенными каналами связи. Компания решает задачи бизнеса, связанные с облачной ИТ-инфраструктурой, ИТ-аутсорсингом, кибербезопасностью и сервисами по модели MSP (Managed Service Provider).

|

||||||

|

|

||||||

|

## Сервисы beeline cloud

|

||||||

|

|

||||||

|

Beeline cloud предлагает следующие группы сервисов:

|

||||||

|

|

||||||

|

* Инфраструктурные сервисы,

|

||||||

|

* Контейнерная разработка,

|

||||||

|

* Корпоративные приложения для бизнеса,

|

||||||

|

* Платформа данных,

|

||||||

|

* Сервисы информационной безопасности,

|

||||||

|

* Сетевые сервисы.

|

||||||

|

|

||||||

|

## Ссылки на ресурсы beeline cloud

|

||||||

|

|

||||||

|

* Сайт

|

||||||

|

* Habr

|

||||||

|

* Telegram

|

||||||

|

* VC

|

||||||

|

|

||||||

|

## Контакты beeline cloud

|

||||||

|

|

||||||

|

* Отдел продаж — sales@datafort.ru

|

||||||

|

* PR — pr@datafort.ru

|

||||||

|

* Техническая поддержка — servicedesk@datafort.ru

|

||||||

|

|

||||||

|

::: warning

|

||||||

|

Если в вашем запросе есть несколько вопросов, то разделите их на несколько писем по каждому вопросу отдельно. Наша система автоматически зарегистрирует заявки по каждому письму, и вы оперативно получите ответ на все запросы.

|

||||||

|

:::

|

||||||

|

|

||||||

|

* Партнерство — partner@datafort.ru

|

||||||

|

* Телефон — +7 495 967-80-10

|

||||||

@@ -0,0 +1,12 @@

|

|||||||

|

# Инфраструктурные сервисы

|

||||||

|

|

||||||

|

Beeline cloud предлагает следующие инфраструктурные сервисы:

|

||||||

|

|

||||||

|

| Сервис |Назначение|

|

||||||

|

|----------------------------|---|

|

||||||

|

| Cloud Compute |Катастрофоустойчивая ИТ-инфраструктура на базе программно-аппаратного комплекса, которая основывается на платформах виртуализации vSphere и Cloud Director.|

|

||||||

|

| Миграция виртуальных машин |Сервис используется для переноса виртуальных машин (ВМ).|

|

||||||

|

| Резервное копирование |Набор сервисов для обеспечения сохранности данных заказчика в облаке beeline cloud и в собственной инфраструктуре.|

|

||||||

|

|BeeCloud Stack|Виртуальная программно-определяемая инфраструктура, которая строится по принципу гиперконвергенции.|

|

||||||

|

|

||||||

|

|

||||||

@@ -0,0 +1,77 @@

|

|||||||

|

# BeeCloud Stack - Обзор сервиса

|

||||||

|

|

||||||

|

## Назначение сервиса

|

||||||

|

|

||||||

|

Гиперконвергентная платформа BeeCloud Stack — виртуальная программно-определяемая инфраструктура, которая строится по принципу гиперконвергенции. Гиперконвергентная инфраструктура или Hyper-converged infrastructure (HCI) — инфраструктура, в которой программно-определяемые слои хранения (SDS), сети (SDN) и вычислений (SDC) объединены в единую платформу. Слои платформы равнозначны и без выделенных ролей.

|

||||||

|

|

||||||

|

HCI строится на базе серверов и не требует отдельных компонентов, например, СХД, реализующих только часть функциональности. HCI управляется как единая система из одной панели управления и обеспечивает гибкость и быструю масштабируемость ИТ-инфраструктуры.

|

||||||

|

|

||||||

|

### Отличия гиперконвергенции от конвергенции

|

||||||

|

|

||||||

|

На рисунке справа показана классическая схема организации корпоративной инфраструктуры, слева — гиперконвергенция. Параметры отличия гиперконвергенции от конвергенции:

|

||||||

|

|

||||||

|

* роутер;

|

||||||

|

* HA-пара коммутаторов ядра;

|

||||||

|

* пара коммутаторов сетей общего назначения;

|

||||||

|

* серверы, в том числе резервные хосты;

|

||||||

|

* пара коммутаторов SAN;

|

||||||

|

* комплекс СХД с зарезервированными контроллерами и дополнительными дисковыми полками;

|

||||||

|

* NAS, которая не уместилась в указанную ширину картинки.

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

При необходимости используется оборудование различных поставщиков. Примеры: сетевое оборудование — Cisco, СХД — NetApp и т.д. Для управления и поддержки каждого сегмента — вычислительного, сетевого и хранения — требуется отдельная группа инженеров. Группа инженеров должна знать специфику оборудования, эксплуатации и взаимодействия с поставщиком оборудования.

|

||||||

|

|

||||||

|

### Описание гиперконвергенции

|

||||||

|

|

||||||

|

В гиперконвергенции функции выполняются кластером унифицированных x86-серверов. Такой подход позволяет:

|

||||||

|

|

||||||

|

* упростить создание инфраструктуры,

|

||||||

|

* снизить затраты на оборудование, поддержку и ресурсы ЦОД.

|

||||||

|

|

||||||

|

Для гарантии согласованной работы и резервирования физические сервера объединяются в кластер. BeeCloud Stack позволяет совместное использование ресурсов каждого физического сервера. Физический сервер, не находящийся в кластере, не может получить доступ к ресурсам других физических серверов.

|

||||||

|

|

||||||

|

### Состав кластера

|

||||||

|

|

||||||

|

Кластер — несколько серверов, объединенных в единое консистентное пространство с разделением ресурсов. Параметры кластера:

|

||||||

|

|

||||||

|

* узел,

|

||||||

|

* пулы,

|

||||||

|

* избыточность.

|

||||||

|

|

||||||

|

Минимальное количество пулов в кластере равно количеству узлов в кластере.

|

||||||

|

|

||||||

|

#### Узел

|

||||||

|

|

||||||

|

Узел — физический сервер, работающий в составе кластера. При выходе из строя ресурсы узла резервируются кластером с использованием ресурсов других узлов. Сам узел изолируется — выводится из кластера. Минимальное количество пулов в Кластере равно количеству узлов в кластере.

|

||||||

|

|

||||||

|

#### Пулы

|

||||||

|

|

||||||

|

Из дисков узлов формируются пулы. Пулы — сущности слоя хранения, предоставляющие единицы потребления, например, файловые системы и блочные устройства. В конкретный момент времени пул работает и доступен на узле. При количестве пулов, равных количеству узлов, на каждом из узлов работает по одному пулу. Основные ресурсы кластера:

|

||||||

|

|

||||||

|

* SDC,

|

||||||

|

* SDS,

|

||||||

|

* SDN.

|

||||||

|

|

||||||

|

#### Избыточность

|

||||||

|

|

||||||

|

Основной атрибут кластера Избыточность — использование ресурсов больше требуемого. Избыточность определяется количеством узлов, вышедших из кластера. При этом количестве сохраняется функционирование кластера. Архитектура построена по принципу N+2 — горизонтальное масштабирование N компонентов. + 2 означает, сколько узлов может быть подвергнуто резервированию без остановки функционирования сервиса BeeCloud Stack. Кластер из 10 узлов с избыточностью два продолжит работу при оставшихся функционировать восьми узлах и не продолжит работу, если осталось семь узлов.

|

||||||

|

|

||||||

|

Избыточность позволяет заменить вышедший из строя узел. Резервирование элементов инфраструктуры (Failover) — процедура резервирования при аварийных ситуациях. Процедура проводится кластерным фреймворком, поэтому не требует вмешательства человека. Резервирование элементов инфраструктуры возможно благодаря одному принципу гиперконвергенции — универсальности узлов. Универсальность означает, что все узлы кластера одинаковы.

|

||||||

|

|

||||||

|

Резервирование в слое хранения обеспечивается с помощью механизма избыточности RAID-Z и выполняется в пуле хранения. Пул оперирует пространством из дисков всех узлов. Избыточность дисков в пуле идентична избыточности кластера. Например, при кластере из семи узлов с избыточностью два пул остается в работоспособном состоянии при наличии не менее пяти дисков.

|

||||||

|

|

||||||

|

### Виртуальные машины кластера

|

||||||

|

|

||||||

|

Виртуальная машина (ВМ) объединяет три основных ресурса кластера:

|

||||||

|

|

||||||

|

* SDS,

|

||||||

|

* SDN,

|

||||||

|

* SDC.

|

||||||

|

|

||||||

|

Свойства ВМ:

|

||||||

|

|

||||||

|

* CPU и RAM ВМ обеспечены ресурсами CPU и RAM конкретного узла.

|

||||||

|

* Диски ВМ обеспечены одним конкретным пулом.

|

||||||

|

|

||||||

|

Так как ВМ является совокупной сущностью, то резервирование выполняется автоматически из-за резервирования любого из слоев на конкретном узле.

|

||||||

@@ -0,0 +1,105 @@

|

|||||||

|

# Архитектура сервиса

|

||||||

|

|

||||||

|

## Слои сервиса

|

||||||

|

|

||||||

|

В BeeCloud Stack пять слоев:

|

||||||

|

|

||||||

|

* физический,

|

||||||

|

* кластерный,

|

||||||

|

* SDC,

|

||||||

|

* SDS,

|

||||||

|

* SDN.

|

||||||

|

|

||||||

|

## Физический слой

|

||||||

|

|

||||||

|

В слое организована сетевая связность базовых физических элементов (серверов).

|

||||||

|

|

||||||

|

## Кластерный слой

|

||||||

|

|

||||||

|

В слое работают службы обеспечения программно-определяемых слоев:

|

||||||

|

|

||||||

|

* SDS (Software Defined Storage),

|

||||||

|

* SDC (Software Defined Computing),

|

||||||

|

* SDN (Software Defined Networking).

|

||||||

|

|

||||||

|

Главная задача слоя — обеспечение резервирования элементов инфраструктуры до узлов. Резервирование элементов инфраструктуры (Failover) — процедура резервирования при аварийных ситуациях. Процедура проводится кластерным фреймворком, поэтому не требует вмешательства человека.

|

||||||

|

|

||||||

|

Кластерный слой формируется в виде работы кластерного ПО на каждом из узлов.

|

||||||

|

|

||||||

|

### SDC

|

||||||

|

|

||||||

|

SDS (Software Defined Storage) — программно-определяемый слой вычислений. Слой работает на базе гипервизора второго типа (bhyve). Производительность bhyve выше, чем у других популярных гипервизоров. Средства аппаратного ускорения виртуальных вычислений поддерживаются на процессорах Intel. Гипервизор bhyve поддерживает работу в условиях CPU overcommit.

|

||||||

|

|

||||||

|

Экземпляр SDC — виртуальная машина (ВМ), которая состоит из четырех элементов:

|

||||||

|

|

||||||

|

* CPU,

|

||||||

|

* RAM,

|

||||||

|

* Виртуальные дисковые устройства, подключенные к слою SDS.

|

||||||

|

* Виртуальные сетевые порты, подключенные к слою SDN.

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

В каталоге для ВМ доступно три образа гостевых ОС:

|

||||||

|

|

||||||

|

* FreeBSD,

|

||||||

|

* Linux (OEL/CentOS/Ubuntu/Debian и т.д.),

|

||||||

|

* Windows 2016, 2019, 2022.

|

||||||

|

|

||||||

|

Работоспособность BeeCloud Stack с другими гостевыми ОС не исключается из-за небольших требований к ним. Примеры требований:

|

||||||

|

|

||||||

|

* загрузка в режиме UEFI,

|

||||||

|

* наличие драйверов virtio,

|

||||||

|

* наличие cloud-init.

|

||||||

|

|

||||||

|

Диски ВМ создаются на том же пуле, на котором была создана ВМ. В процессе создания ВМ существуют следующие возможности выбора пула, ресурсы которого будут использоваться:

|

||||||

|

|

||||||

|

* Селекторы — автоматический выбор пула, на котором наименьшее совокупное значение трех параметров:

|

||||||

|

* CPU,

|

||||||

|

* RAM,

|

||||||

|

* дисковое пространство.

|

||||||

|

* Пул.

|

||||||

|

|

||||||

|

Легковесность BeeCloud Stack — основная причина низкого значения Overhead. Снижение производительности ВМ относительно физического сервера вследствие значимости накладных расходов гипервизора.

|

||||||

|

|

||||||

|

### SDS

|

||||||

|

|

||||||

|

SDS (Software Defined Storage) — программно-определяемый слой хранения. Слой формируется на основе ресурсных примитивов из кластерного слоя. Технологическая основа SDS — ZFS. ZFS — файловая система, объединенная с менеджером логических томов. Единица грануляции слоя SDS — пул, который собирается из дисков каждого узла c избыточностью, равной избыточности кластера (N+2). В момент времени пул работает на конкретном узле кластера.

|

||||||

|

|

||||||

|

Возможности слоя хранения:

|

||||||

|

|

||||||

|

* компрессия и дедупликация,

|

||||||

|

* внутренняя целостность данных,

|

||||||

|

* клоны и снимки,

|

||||||

|

* самовосстановление данных,

|

||||||

|

* транзакционная целостность.

|

||||||

|

|

||||||

|

На схеме ниже кластер с пятью узлами. На схеме вертикальные контейнеры — пулы, горизонтальные контейнеры — узлы кластера. При выходе из строя узла за счет механизма fencing узел, на котором возникла проблема, исключается из кластера. Механизм fencing означает процесс исключения узла из кластера. Кластер автоматически выполнит процедуру аварийного переключения (failover) ресурсов данного узла. Пул, работавший на узле, вышедшем из строя, становится доступным на другом узле. Все ВМ продолжат свою работу на другом узле.

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

### SDN

|

||||||

|

|

||||||

|

SDN (Software-defined networking) — сеть передачи данных, в которой уровень управления сетью отделён от устройств передачи данных и реализуется программно, одна из форм виртуализации сети. BeeCloud Stack предоставляет три варианта технологического обеспечения виртуальных сетей:

|

||||||

|

|

||||||

|

* VLAN,

|

||||||

|

* VxLAN,

|

||||||

|

* GENEVE (собственная имплементация).

|

||||||

|

|

||||||

|

При создании новой виртуальной сети на каждом из узлов кластера создается программно-определяемый коммутатор.

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

Свойства экземпляра сети:

|

||||||

|

|

||||||

|

* MTU,

|

||||||

|

* поддержка:

|

||||||

|

* Jumbo Frames,

|

||||||

|

* TSO/GSO,

|

||||||

|

* TCP MSS clamping «из коробки»,

|

||||||

|

* Path MTU Discovery «из коробки».

|

||||||

|

|

||||||

|

Лимиты SDN:

|

||||||

|

|

||||||

|

* Максимальное количество сетей — 65536.

|

||||||

|

* 1 048 576 портов на коммутаторе одного узла.

|

||||||

|

* Производительность виртуального порта ВМ: 22 Гбит/с / 2.5 Mpps.

|

||||||

@@ -0,0 +1,62 @@

|

|||||||

|

# Роли и авторизация

|

||||||

|

|

||||||

|

## Роли в сервисе

|

||||||

|

|

||||||

|

Возможности пользователей зависят от области видимости, которая определяется на основе назначенной пользователю роли. В BeeCloud Stack четыре роли:

|

||||||

|

|

||||||

|

* администратор ВЦОД,

|

||||||

|

* пользователь ВЦОД,

|

||||||

|

* гость ВЦОД,

|

||||||

|

* обозреватель ресурсов.

|

||||||

|

|

||||||

|

## Администратор ВЦОД

|

||||||

|

|

||||||

|

Администратор ВЦОД (vDC admin) обладает полными правами на взаимодействие с виртуальными машинами (ВМ). Администратор:

|

||||||

|

|

||||||

|

* Просматривает список и информацию об использовании адресного пространства сетей.

|

||||||

|

* Работает с маршрутизаторами.

|

||||||

|

* Просматривает статусы и истории ВМ.

|

||||||

|

* Запускает, останавливает и перезагружает ВМ.

|

||||||

|

* Устанавливает ограничения производительности NIC ВМ.

|

||||||

|

* Назначает и отменяет назначения сетей своего ВЦОД.

|

||||||

|

|

||||||

|

::: tip

|

||||||

|

В роли нет ограничений на работу с программно-определяемыми маршрутизаторами внутри своего ВЦОД.

|

||||||

|

:::

|

||||||

|

|

||||||

|

## Пользователь ВЦОД

|

||||||

|

|

||||||

|

Пользователь ВЦОД (vDC user):

|

||||||

|

|

||||||

|

* Просматривает статусы и истории ВМ.

|

||||||

|

* Запускает, останавливает и перезагружает ВМ.

|

||||||

|

* Устанавливает ограничения производительности NIC ВМ.

|

||||||

|

|

||||||

|

::: warning

|

||||||

|

Возможности работы ограничены ВЦОД пользователя.

|

||||||

|

:::

|

||||||

|

|

||||||

|

::: warning

|

||||||

|

Пользователь ВЦОД не может:

|

||||||

|

|

||||||

|

* Создавать и удалять ВМ.

|

||||||

|

* Управлять дисками ВМ и сетевыми картами.

|

||||||

|

* Создавать и устанавливать свойства ВЦОД.

|

||||||

|

* Назначать ВЦОД сеть.

|

||||||

|

* Работать с маршрутизаторами.

|

||||||

|

:::

|

||||||

|

|

||||||

|

## Гость ВЦОД

|

||||||

|

|

||||||

|

У гостя ВЦОД (vDC viewer) меньше полномочий чем, у пользователя ВЦОД. Администратор ВЦОД определяет полномочия гостя. Например, гость может просматривать конфигурацию элементов в ВЦОД — ВМ, дисков и сетей.

|

||||||

|

|

||||||

|

::: warning

|

||||||

|

Гость ВЦОД не может:

|

||||||

|

|

||||||

|

* Запускать, устанавливать и перезагружать ВМ.

|

||||||

|

* Устанавливать ограничения производительности NIC ВМ.

|

||||||

|

:::

|

||||||

|

|

||||||

|

## Обозреватель ресурсов

|

||||||

|

|

||||||

|

Обозреватель ресурсов (Resource viewer) наблюдает за потреблением ресурсов кластера в узлах и обобщенном виде.

|

||||||

@@ -0,0 +1,90 @@

|

|||||||

|

# A. Создание ВМ

|

||||||

|

|

||||||

|

Жизненный цикл виртуальной машины (ВМ) начинается с ее создания. Для создания:

|

||||||

|

|

||||||

|

1. Перейдите во вкладку ВЦОД, в котором необходимо создать ВМ.

|

||||||

|

|

||||||

|

2. Нажмите на кнопку Действия и выберите Создать ВМ.

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

3. В появившемся окне заполните основную информацию о ВМ:

|

||||||

|

|

||||||

|

* Имя ВМ.

|

||||||

|

* Тип операционной системы (ОС):

|

||||||

|

* Linux,

|

||||||

|

* FreeBSD,

|

||||||

|

* Windows.

|

||||||

|

* Облачный шаблон ОС из списка.

|

||||||

|

* Краткое описание ВМ (опционально),

|

||||||

|

* ВЦОД при необходимости. По умолчанию выбран ВЦОД, в котором создается ВМ;

|

||||||

|

* автоматический селектор пула с наименьшим провизированным :

|

||||||

|

* пространством,

|

||||||

|

* количеством виртуальных ядер,

|

||||||

|

* количеством ОЗУ;

|

||||||

|

* явный выбор пула,

|

||||||

|

* количество виртуальных ядер,

|

||||||

|

* количество оперативной памяти.

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

4. Нажмите Следующий шаг, чтобы перейти к следующему этапу.

|

||||||

|

|

||||||

|

5. Создайте конфигурацию дисков ВМ — укажите атрибуты:

|

||||||

|

|

||||||

|

* название диска (опционально),

|

||||||

|

* слот (очерёдность видимости диска в гостевой OC),

|

||||||

|

* размер диска,

|

||||||

|

* размер физического сектора диска (по умолчанию 512),

|

||||||

|

* ограничение пропускной способности в IOPS (опционально),

|

||||||

|

* ограничение пропускной способности в MB/sec (опционально).

|

||||||

|

|

||||||

|

::: warning Важно!

|

||||||

|

Количество дисков ВМ должно быть не более пяти.

|

||||||

|

:::

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

6. Создайте конфигурацию сетевых портов ВМ. Для каждого сетевого порта выберите:

|

||||||

|

|

||||||

|

* Сеть.

|

||||||

|

* Слот.

|

||||||

|

* Ограничение пропускной способности (опционально).

|

||||||

|

* IP-адрес (опционально). При отсутствии адреса система автоматически задействует первый свободный адрес из пула IP-адресов данной сети.

|

||||||

|

* IP контроль — функциональность L2/L3-фильтрации сетевого порта. Требует выключения в случае использования ВМ в качестве GW или балансировщика на порту внутренней (маршрутизируемой) сети, во всех остальных случаях включен.

|

||||||

|

|

||||||

|

::: warning Важно!

|

||||||

|

Количество сетевых портов должно быть не более пяти.

|

||||||

|

:::

|

||||||

|

|

||||||

|

7. Сконфигурируйте локальных пользователей и их аутентификацию

|

||||||

|

|

||||||

|

7.1 Создайте новых пользователей, заполнив поля:

|

||||||

|

|

||||||

|

* имя пользователя,

|

||||||

|

* пароль.

|

||||||

|

|

||||||

|

Также можно добавить SSH-ключ для аутентификации.

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

7.2. Введите имя хоста и домен, используемый для разрешения не-FQDN имён.

|

||||||

|

|

||||||

|

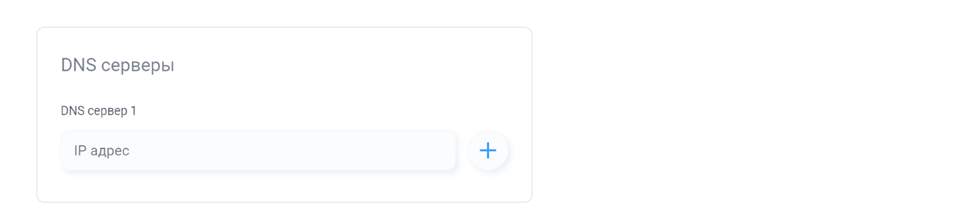

7.3. Добавьте DNS серверы (опционально). При отсутствии DNS серверов автоматически добавляются публичные.

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

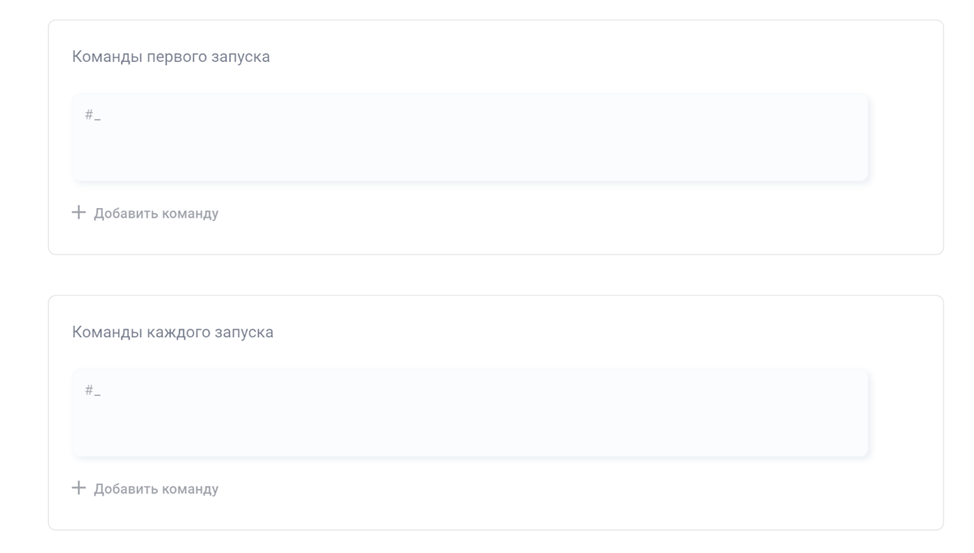

7.4. Добавьте команды, которые будут выполняться при первом или каждом запуске:

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

8. После заполнения всех необходимых полей нажмите Создать виртуальную машину.

|

||||||

|

|

||||||

|

::: tip

|

||||||

|

|

||||||

|

В результате созданная ВМ:

|

||||||

|

|

||||||

|

* отображается в списке ВМ выбранного ВЦОД,

|

||||||

|

* доступна для использования.

|

||||||

|

|

||||||

|

:::

|

||||||

@@ -0,0 +1,16 @@

|

|||||||

|

# B. Старт, стоп и рестарт ВМ

|

||||||

|

|

||||||

|

При работе может потребоваться запуск, перезапуск и остановка виртуальной машины (ВМ).

|

||||||

|

|

||||||

|

1. Перейдите во вкладку виртуальных машин выбранного ВЦОД.

|

||||||

|

|

||||||

|

2. Слева от названия необходимой ВМ нажмите на три точки.

|

||||||

|

|

||||||

|

3. В открывшемся списке выберите необходимое действие:

|

||||||

|

|

||||||

|

* старт,

|

||||||

|

* стоп,

|

||||||

|

* рестарт.

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

@@ -0,0 +1,40 @@

|

|||||||

|

# C. Модификация ВМ

|

||||||

|

|

||||||

|

## Действия с ВМ

|

||||||

|

|

||||||

|

После создания можно модифицировать, добавлять или удалять диски и сетевые порты виртуальной машины (ВМ).

|

||||||

|

|

||||||

|

## Добавление диска ВМ

|

||||||

|

|

||||||

|

1. Выберите ВМ, которой хотите добавить диск.

|

||||||

|

|

||||||

|

2. Раскройте панель Диски и нажмите кнопку Добавить диск.

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

3. Заполните поля:

|

||||||

|

|

||||||

|

* Название диска (опционально).

|

||||||

|

* Слот.

|

||||||

|

* Размер диска.

|

||||||

|

* Размер физического сектора диска. Размер по умолчанию 512.

|

||||||

|

* Ограничение пропускной способности в IOPS (опционально).

|

||||||

|

* Ограничение пропускной способности в MB (опционально).

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

## Добавление нового сетевого порта

|

||||||

|

|

||||||

|

Выберите ВМ, которой вы хотите добавить сетевой порт. Раскройте меню Сети и нажмите кнопку Добавить сеть.

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

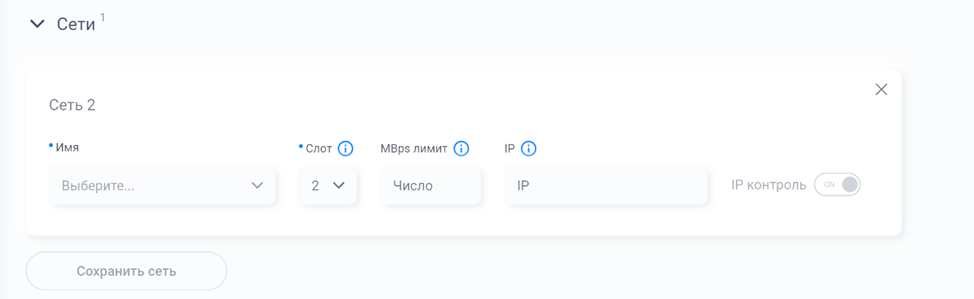

2. Заполните поля:

|

||||||

|

|

||||||

|

* название сети,

|

||||||

|

* слот,

|

||||||

|

* ограничение пропускной способности (опционально),

|

||||||

|

* IP-адрес (опционально),

|

||||||

|

* IP-контроль.

|

||||||

|

|

||||||

|

|

||||||

@@ -0,0 +1,46 @@

|

|||||||

|

# D. Создание, удаление и откат к снимку ВМ

|

||||||

|

|

||||||

|

## Что такое снимок ВМ?

|

||||||

|

|

||||||

|

Снимок виртуальной машины (ВМ) — состояние ВМ (дисков, конфигурации) в определенный момент времени. Размер снимка отражает объем изменений, произошедших в дисках ВМ с момента создания этого снимка.

|

||||||

|

|

||||||

|

_Примечание._ В имени снимка разрешены символы A-Z,a-z,0-9,_.

|

||||||

|

|

||||||

|

## Создание снимка

|

||||||

|

|

||||||

|

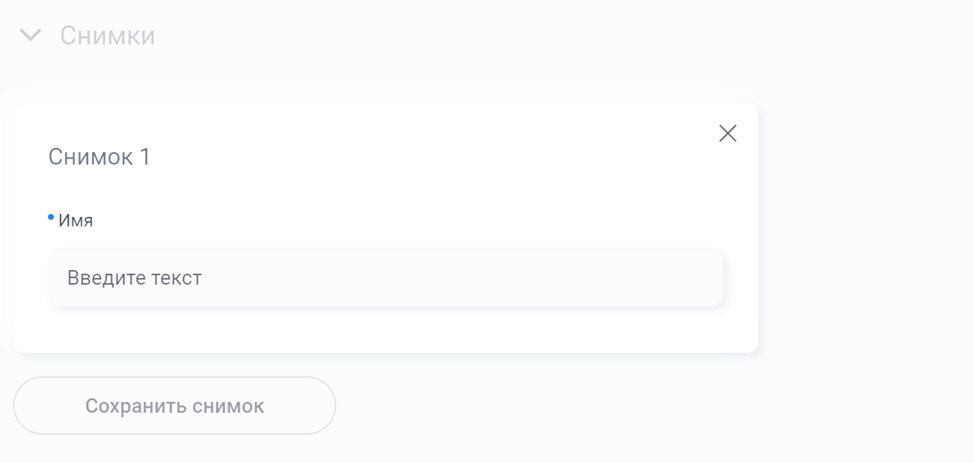

1. Выберите ВМ, в которой необходимо сделать снимок.

|

||||||

|

|

||||||

|

2. Раскройте список Снимки и нажмите кнопку Добавить снимок.

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

3. Введите название снимка и нажмите Сохранить снимок.

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

## Удаление снимка

|

||||||

|

|

||||||

|

Элементы конфигурации снимка удаляются безвозвратно после создания снимка. Для удаления:

|

||||||

|

|

||||||

|

1. Зайдите в список снимков выбранной ВМ.

|

||||||

|

|

||||||

|

2. Выберите необходимый снимок, нажмите на три точки у названия снимка, затем нижмите Удалить.

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

## Откат к снимку

|

||||||

|

|

||||||

|

Откат к снимку позволяет вернуть ВМ к состоянию на тот момент, когда он был сделан.

|

||||||

|

|

||||||

|

::: warning Важно!

|

||||||

|

При откате ВМ к состоянию на время выбранного снимка все снимки, сделанные после указанного, безвозвратно удаляются. Снимок, к которому выполняется процедура отката, остается.

|

||||||

|

:::

|

||||||

|

|

||||||

|

Для отката:

|

||||||

|

1. Остановите ВМ, если она до этого работала.

|

||||||

|

|

||||||

|

2. Зайдите в список снимков выбранной ВМ.

|

||||||

|

|

||||||

|

3. Нажмите на три точки и кликните Откат.

|

||||||

|

|

||||||

|

|

||||||

@@ -0,0 +1,18 @@

|

|||||||

|

# E. Доступ к консоли ВМ

|

||||||

|

|

||||||

|

1. Перейдите на вкладку выбранной виртуальной машины (ВМ) ВЦОД.

|

||||||

|

|

||||||

|

2. Нажмите Действия и в выпадающем списке выберите Консоль.

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

В результате консоль открывается в новом окне.

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

3. При нажатии на стрелку в верхней части экрана появятся дополнительные действия:

|

||||||

|

|

||||||

|

* снимок экрана,

|

||||||

|

* ctrl + alt + del для отправки сочетания клавиш в ВМ,

|

||||||

|

* отсоединиться,

|

||||||

|

* блокировка скролла.

|

||||||

@@ -0,0 +1,11 @@

|

|||||||

|

# F. Использование носителя для восстановления ВМ

|

||||||

|

|

||||||

|

Носитель для восстановления (recovery media) позволяет загрузить виртуальную машину (ВМ) с носителя для восстановления работы, исправления ошибок ОС на ВМ и т. д. Для использования этой функциональности:

|

||||||

|

|

||||||

|

1. Перейдите на вкладку ВМ выбранного ВЦОД.

|

||||||

|

|

||||||

|

2. Нажмите на три точки слева от названия ВМ.

|

||||||

|

|

||||||

|

3. В открывшемся выпадающем списке наведите курсор на Носитель для восстановления и выберите необходимый.

|

||||||

|

|

||||||

|

|

||||||

@@ -0,0 +1,11 @@

|

|||||||

|

# G. Удаление ВМ

|

||||||

|

|

||||||

|

Вам также может потребоваться удалить существующую виртуальную машину (ВМ). Для удаления:

|

||||||

|

|

||||||

|

1. Перейдите на вкладку ВМ выбранного ВЦОД.

|

||||||

|

|

||||||

|

2. Нажмите на три точки слева от названия ВМ.

|

||||||

|

|

||||||

|

3. В открывшемся выпадающем списке выберите Удалить.

|

||||||

|

|

||||||

|

|

||||||

@@ -0,0 +1,13 @@

|

|||||||

|

# H. Cдувание ОЗУ гостевой ОС ВМ

|

||||||

|

|

||||||

|

Сдувание ОЗУ (ballooning) — механизм освобождения ОЗУ гостевой ОС, при котором ОЗУ освобождается в том числе гипервизором. Механизм предназначен для оптимизации использования памяти гостевыми ОС виртуальных машин (ВМ) и гипервизорами.

Для сдувания ОЗУ:

|

||||||

|

|

||||||

|

1. Перейдите на вкладку выбранной ВМ.

|

||||||

|

|

||||||

|

2. Нажмите Действия и в выпадающем окне выберите Сдувание.

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

3. Выберите необходимое количество памяти и нажмите Старт.

|

||||||

|

|

||||||

|

|

||||||

@@ -0,0 +1,17 @@

|

|||||||

|

# I. Просмотр истории ВМ

|

||||||

|

|

||||||

|

В BeeCloud Stack доступна история состояния виртуальной машины (ВМ). Для просмотра истории:

|

||||||

|

|

||||||

|

1. Перейдите на вкладку выбранной ВМ.

|

||||||

|

|

||||||

|

2. Пролистайте вниз до панели История событий и раскройте ее. В результате доступна история событий в виде этапов жизненных циклов ВМ.

|

||||||

|

|

||||||

|

3. (Опционально) Нажмите на край необходимого этапа и посмотрите временные метки или длительность этапа.

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

4. (Опционально) выберите промежуток времени для просмотра истории ВМ. Для этого нажмите на дату после названия вкладки История событий и в календаре укажите нужные даты и время.

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

@@ -0,0 +1,21 @@

|

|||||||

|

# Программно-определяемый маршрутизатор (Edge)

|

||||||

|

|

||||||

|

Edge — программно-определяемый маршрутизатор (роутер), основной задачей которого:

|

||||||

|

|

||||||

|

* маршрутизация пакетов между разными сетями,

|

||||||

|

* трансляция адресов (NAT),

|

||||||

|

* файервол (firewall).

|

||||||

|

|

||||||

|

У платформа BeeCloud Stack следующие возможности работы с роутером:

|

||||||

|

|

||||||

|

* создание и удаление роутера,

|

||||||

|

* старт, стоп и рестарт роутера,

|

||||||

|

* добавление и удаление правил firewall,

|

||||||

|

* добавление и удаление правил NAT,

|

||||||

|

* добавление и удаление виртуального сетевого порта конкретной виртуальной сети,

|

||||||

|

* получение файла в формате pcap, содержащего пакеты, заблокированные правилом firewall с включенным флагом Log.

|

||||||

|

|

||||||

|

Роутер может быть:

|

||||||

|

|

||||||

|

* Разделяемым между пользователями в пределах ВЦОД.

|

||||||

|

* Эксплуатируемый единолично. Доступ к роутеру только у его создателя

|

||||||

@@ -0,0 +1,23 @@

|

|||||||

|

# A. Создание роутера

|

||||||

|

|

||||||

|

Для создания маршрутизатора (роутера):

|

||||||

|

|

||||||

|

1. Перейдите во вкладку Роутеры ВЦОД, если необходим разделяемый в пределах ВЦОД роутер, или в элемент дерева Все роутеры, если нужен эксплуатируемый единолично роутер.

|

||||||

|

|

||||||

|

2. Нажмите на кнопку Действия и выберите Создать роутер.

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

3. В открывшемся окне заполните основную информацию о роутере:

|

||||||

|

|

||||||

|

* ВЦОД (при необходимости) — опциональный параметр для роутеров, разделяемых в пределах ВЦОД. По умолчанию выбран тот ВЦОД, в котором создается роутер.

|

||||||

|

* Параметры:

|

||||||

|

* экземпляр сети,

|

||||||

|

* слот,

|

||||||

|

* ограничение пропускной способности в Мбит/с (опционально),

|

||||||

|

* IP-адрес (опционально),

|

||||||

|

* IP контроль (опционально).

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

4. После заполнения необходимых полей нажмите Создать роутер.

|

||||||

@@ -0,0 +1,11 @@

|

|||||||

|

# B. Удаление роутера

|

||||||

|

|

||||||

|

Доступно удаление существующего маршрутизатора (роутера). Для удаления:

|

||||||

|

|

||||||

|

1. Перейдите во вкладку Роутеры ВЦОД.

|

||||||

|

|

||||||

|

2. Нажмите на необходимый роутер.

|

||||||

|

|

||||||

|

3. Нажмите на кнопку Действия и выберите Удалить роутер.

|

||||||

|

|

||||||

|

|

||||||

@@ -0,0 +1,16 @@

|

|||||||

|

# C. Старт, стоп и рестарт роутера

|

||||||

|

|

||||||

|

Перед или после модификаций сетевых портов необходимо запустить, остановить или перезапустить маршрутизатор (роутер). Для этого:

|

||||||

|

|

||||||

|

1. Перейдите во вкладку Роутеры ВЦОД.

|

||||||

|

|

||||||

|

2. Слева от названия необходимого роутера нажмите на три точки.

|

||||||

|

|

||||||

|

3. Выберите одно из действий с роутером:

|

||||||

|

|

||||||

|

* запустить,

|

||||||

|

* остановить,

|

||||||

|

* перезапустить.

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

@@ -0,0 +1,36 @@

|

|||||||

|

# D. Добавление правил фаервола

|

||||||

|

|

||||||

|

BeeCloud Stack позволяет создавать правила фаервола (firewall) для разрешения прохождения пакетов на сетевом порту или их блокировки. Для создания правила:

|

||||||

|

|

||||||

|

1. Перейдите во вкладку Роутеры ВЦОД.

|

||||||

|

|

||||||

|

2. Выберите необходимый маршрутизатор (роутер).

|

||||||

|

|

||||||

|

3. В разделе Правила фаервола нажмите Добавить правило.

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

4. В появившемся окне заполните информацию о новом правиле:

|

||||||

|

|

||||||

|

* \# (номер правила),

|

||||||

|

* действие — Блок или Разрешить,

|

||||||

|

* направление трафика — Входящий или Исходящий,

|

||||||

|

* сеть,

|

||||||

|

* протокол,

|

||||||

|

* CIDR источника,

|

||||||

|

* исходящий порт,

|

||||||

|

* CIDR получателя,

|

||||||

|

* входящий порт,

|

||||||

|

* журнал.

|

||||||

|

|

||||||

|

::: tip Примечание.

|

||||||

|

При включении опции Журнал пакеты, попадающие под настроенное правило, регистрируются с последующей возможностью скачать эти пакеты в формате pcap.

|

||||||

|

:::

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

5. После заполнения необходимых полей нажмите Сохранить правило.

|

||||||

|

|

||||||

|

6. Для применения правила нажмите на кнопку Применить правила внизу вкладки роутера под разделом Отчеты.

|

||||||

|

|

||||||

|

|

||||||

@@ -0,0 +1,13 @@

|

|||||||

|

# E. Удаление правил фаервола

|

||||||

|

|

||||||

|

1. Перейдите во вкладку Роутеры ВЦОД.

|

||||||

|

|

||||||

|

2. Выберите необходимый маршрутизатор (роутер).

|

||||||

|

|

||||||

|

3. В разделе Правила файрвола выберите правило и рядом с его номером нажмите на крестик.

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

4. В открывшемся окне подтвердите удаление правила.

|

||||||

|

|

||||||

|

|

||||||

@@ -0,0 +1,31 @@

|

|||||||

|

# F. Добавление правил NAT

|

||||||

|

|

||||||

|

BeeCloud Stack позволяет выполнять трансляцию адресов (NAT) на сетевых портах маршрутизатора (роутера). Для создания нового правила:

|

||||||

|

|

||||||

|

1. Перейдите во вкладку Роутеры ВЦОД.

|

||||||

|

|

||||||

|

2. Выберите необходимый роутер.

|

||||||

|

|

||||||

|

3. В разделе Правила NAT нажмите Добавить правило.

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

4. В появившемся окне заполните информацию о новом правиле:

|

||||||

|

|

||||||

|

* # (номер правила),

|

||||||

|

* действие — SNAT, DNAT или biNAT,

|

||||||

|

* сеть,

|

||||||

|

* протокол — ICMP, UDP, TCP или IP,

|

||||||

|

* CIDR источника,

|

||||||

|

* CIDR получателя,

|

||||||

|

* входящий порт,

|

||||||

|

* NAT IP,

|

||||||

|

* NAT порт.

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

5. После заполнения необходимых полей нажмите Сохранить правило.

|

||||||

|

|

||||||

|

6. Для применения правила недостаточно его создать, обязательно нужно нажать на кнопку Применить правила внизу вкладки Вашего роутера под разделом Отчеты.

|

||||||

|

|

||||||

|

|

||||||

@@ -0,0 +1,21 @@

|

|||||||

|

# G. Добавление виртуального сетевого порта

|

||||||

|

|

||||||

|

1. Перейдите во вкладку Роутеры ВЦОД.

|

||||||

|

|

||||||

|

2. Выберите необходимый маршрутизатор (роутер).

|

||||||

|

|

||||||

|

3. В разделе Сети нажмите Добавить сеть.

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

4. В появившемся окне заполните информацию о новом виртуальном сетевом порте:

|

||||||

|

|

||||||

|

* имя сети,

|

||||||

|

* слот,

|

||||||

|

* ограничение пропускной способности в Мбит (опционально),

|

||||||

|

* IP-адрес,

|

||||||

|

* IP контроль.

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

5. После заполнения необходимых полей нажмите Сохранить сеть.

|

||||||

@@ -0,0 +1,25 @@

|

|||||||

|

# H. Получение отчета о работе маршрутизатора

|

||||||

|

|

||||||

|

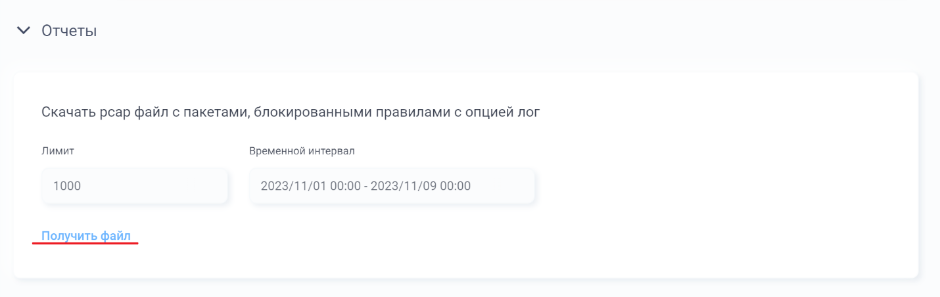

Чтобы получить файл с пакетами, блокированными правилом firewall с включенным флагом Log, выполните следующие действия:

|

||||||

|

|

||||||

|

1. Перейдите на вкладку Роутеры ВЦОД.

|

||||||

|

|

||||||

|

2. Выберите необходимый маршрутизатор (роутер).

|

||||||

|

|

||||||

|

3. Раскройте вкладку Отчеты и выберите Получение отчета о работе роутера.

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

4. Заполните поле с лимитом пакетов и выберите временной интервал, за который хотите получить отчет.

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

5. Нажмите Получить отчет.

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

::: tip

|

||||||

|

В результате отчет доступен в виде файла формата pcap.

|

||||||

|

:::

|

||||||

@@ -0,0 +1,20 @@

|

|||||||

|

# Сети

|

||||||

|

|

||||||

|

В BeeCloud Stack доступна работа в двух слоях:

|

||||||

|

|

||||||

|

* слой сети — создание и удаление изолированных виртуальных сетей,

|

||||||

|

|

||||||

|

|

||||||

|

* слой вычислений:

|

||||||

|

* создание ВМ,

|

||||||

|

* запуск, остановка и перезапуск ВМ,

|

||||||

|

* модификация основных свойств ВМ,

|

||||||

|

* установка или аннулирование альтернативного загрузочного носителя для ВМ,

|

||||||

|

* доступ к консоли ВМ,

|

||||||

|

* создание снимков ВМ и откат к этим снимкам,

|

||||||

|

* удаление ВМ,

|

||||||

|

* сдувание RAM гостевой ОС ВМ,

|

||||||

|

* получение информации о производительности компонентов ВМ (сетевой порт, диск, CPU, память и так далее),

|

||||||

|

* просмотр истории ВМ.

|

||||||

|

|

||||||

|

В слое сети доступно создание только изолированных сетей. Для создания маршрутизируемых сетей необходимо обратиться к администратору ВЦОД.

|

||||||

@@ -0,0 +1,22 @@

|

|||||||

|

# A. Создание изолированных виртуальных сетей

|

||||||

|

|

||||||

|

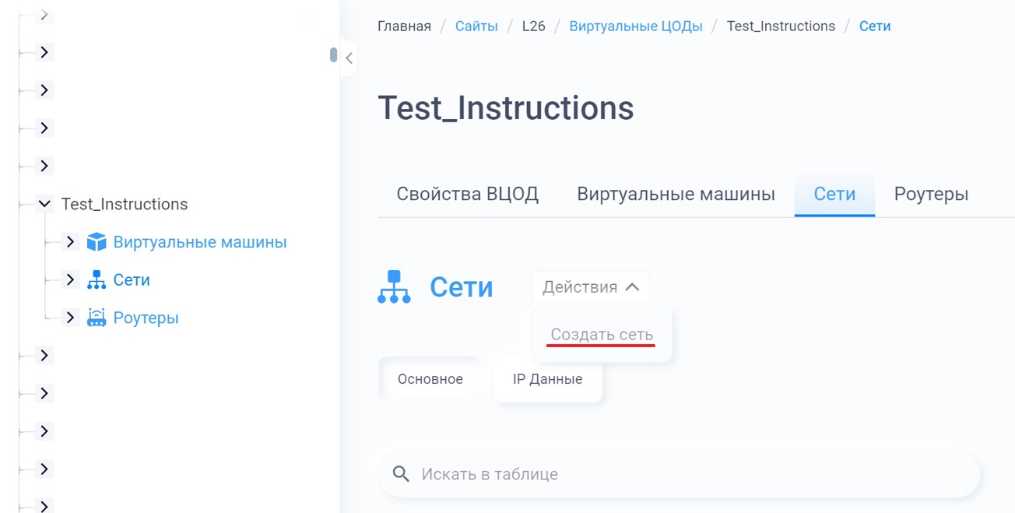

1. Перейдите на вкладку Сети выбранного ВЦОД.

|

||||||

|

|

||||||

|

2. Нажмите на Действия и выберите Создать сеть.

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

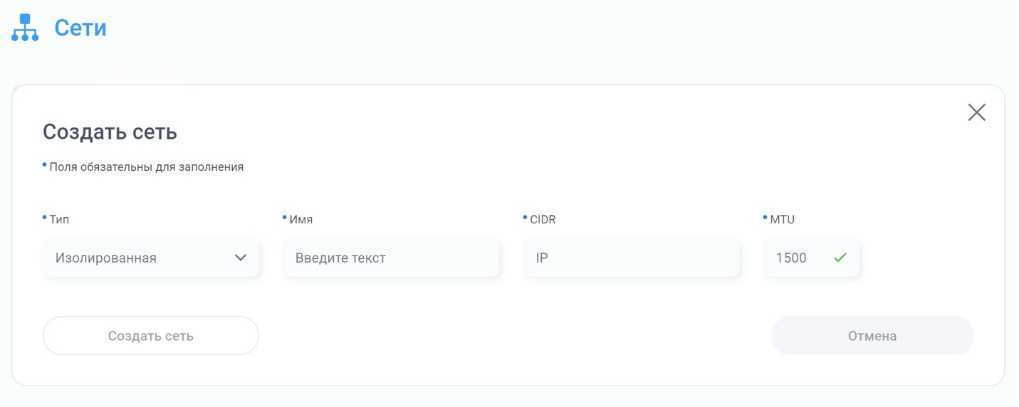

3. Заполните данные сети:

|

||||||

|

|

||||||

|

* тип,

|

||||||

|

* название,

|

||||||

|

* CIDR (адрес сети),

|

||||||

|

* MTU.

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

3. Нажмите на кнопку Создать сеть.

|

||||||

|

|

||||||

|

::: tip

|

||||||

|

В результате сеть появляется на вкладке Сети необходимого ВЦОД.

|

||||||

|

:::

|

||||||

@@ -0,0 +1,13 @@

|

|||||||

|

# B. Удаление изолированных виртуальных сетей

|

||||||

|

|

||||||

|

Для удаления ранее созданных виртуальных сетей необходимо:

|

||||||

|

|

||||||

|

1. Нажмите на вкладку Сети в том ВЦОД, где находится сеть, которую необходимо удалить.

|

||||||

|

|

||||||

|

2. Выберите виртуальную сеть.

|

||||||

|

|

||||||

|

3. Нажмите на крестик в левом столбце.

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

4. Подтвердите удаление.

|

||||||

@@ -0,0 +1,9 @@

|

|||||||

|

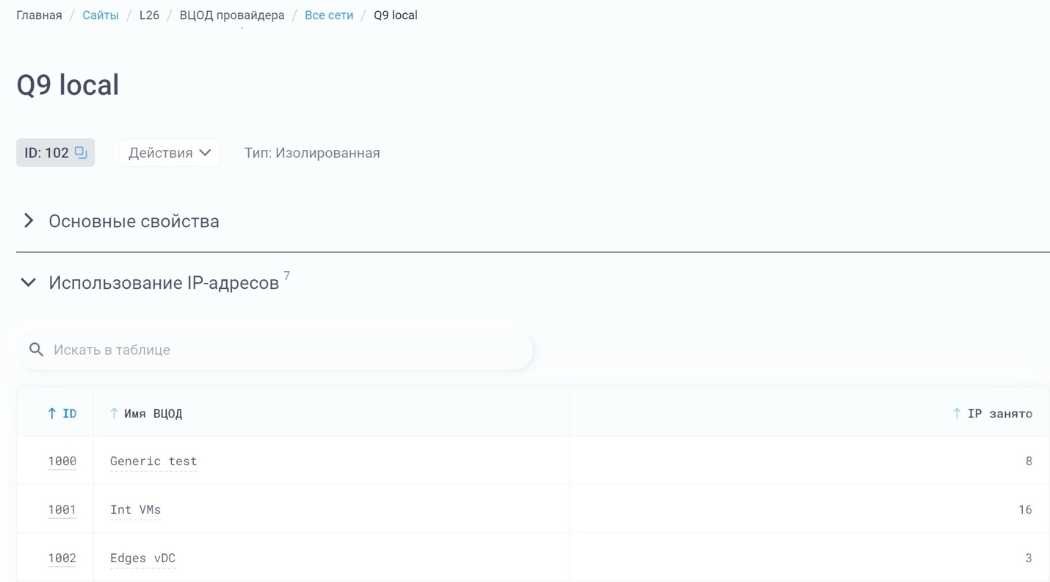

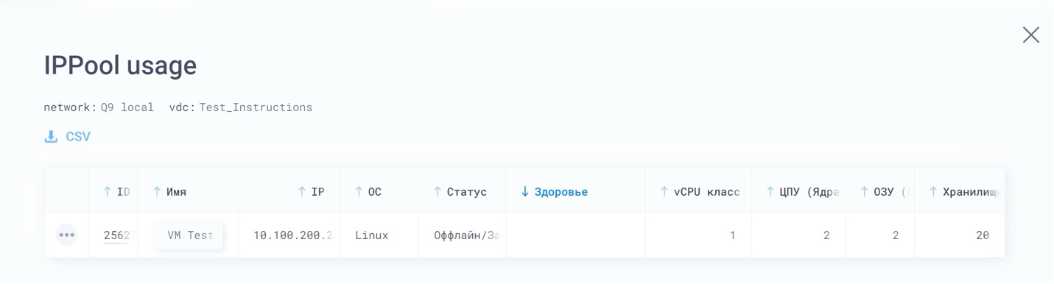

# C. Функциональность пула IP-адресов

|

||||||

|

|

||||||

|

Каждый экземпляр сети, независимо от его типа, поддерживает функциональность пула IP-адресов. По умолчанию пул содержит все адреса адресного пространства сети, за исключением предпоследних двух. В маршрутизируемых сетях первый доступный адрес исключается из пространства пула IP-адресов для использования в качестве сетевого шлюза по умолчанию.

|

||||||

|

|

||||||

|

|

||||||

|

|

||||||

|

Нажмите на имя ВЦОД, чтобы посмотреть использование пула IP-адресов.

|

||||||

|

|

||||||

|

|

||||||

Reference in New Issue

Block a user